¿Cómo es la seguridad del sistema operativo de iOS? - Todo lo que necesitas saber

La seguridad del sistema operativo iOS, desarrollado por Apple, ha sido una preocupación fundamental desde su concepción. iOS se ha convertido en un referente en el mundo de la tecnología móvil, no solo por su interfaz intuitiva y su amplia gama de aplicaciones, sino también por la protección y privacidad de los usuarios. Con el tiempo, Apple ha tomado medidas muy fuertes para proteger la información personal, asegurarse de que el sistema funcione bien y defenderse contra los peligros de internet. Esto ha hecho que mucha gente confíe en ellos en todo el mundo.

Vamos a investigar en detalle las diferentes capas de seguridad informática que hacen que iOS sea seguro, desde las partes físicas del dispositivo hasta las funciones del software y la manera de manejar los datos. Así entenderás cómo iOS se ha vuelto muy seguro en el mundo digital actual. Veremos su forma de proteger los datos con códigos especiales, verificar tu identidad con características biométricas, la manera en que App Store actúa como una barrera de seguridad y la explicación de sus reglas de privacidad. Todo esto hace que iOS sea una buena opción para quienes quieren un dispositivo móvil que funcione bien y sea seguro.

- ¿Cómo es la seguridad de arranque para dispositivos iOS y iPadOS?

- ¿Cómo es la seguridad de la memoria?

- ¿Cómo es la seguridad del volumen del sistema firmado?

- ¿Cómo es la seguridad del sistema en watchOS?

- ¿Cómo son las actualizaciones seguras del software?

- ¿Cómo es la integridad del sistema operativo de Apple?

- ¿Cómo son las funcionalidades adicionales de seguridad del sistema macOS?

- ¿Cómo funciona el dispositivo de investigación de seguridad de Apple?

¿Cómo es la seguridad de arranque para dispositivos iOS y iPadOS?

Es un componente crucial del enfoque integral de Apple para proteger la integridad del sistema operativo y los datos del usuario desde el inicio.

En la raíz de esta seguridad se encuentra el 'Secure Boot' (Arranque Seguro), un proceso que verifica la autenticidad y la integridad de cada componente del sistema, desde el cargador de arranque hasta el núcleo del sistema operativo. Esto se logra mediante el uso de firmas digitales y claves de seguridad únicas incorporadas en el hardware del dispositivo. Cualquier intento de cargar software no autorizado o modificado resultará en un bloqueo del proceso de arranque, manteniendo así la integridad del sistema.

También, Apple usa algo llamado 'Secure Enclave' (un espacio seguro especial), que funciona como un ayudante de seguridad separado del resto del dispositivo. Se encarga de cosas muy importantes para la seguridad, como verificar tu huella digital o tu rostro (usando Touch ID y Face ID) y guardar claves secretas para proteger la información. Esto garantiza que incluso si el sistema operativo se ve comprometido, las claves y datos confidenciales permanezcan protegidos en un entorno aislado.

La manera en que se inician los dispositivos iOS y iPadOS muestra cómo Apple se preocupa por cuidar la privacidad y seguridad de los usuarios. Esto crea una fuerte protección desde el momento en que enciendes el dispositivo, para evitar posibles problemas de seguridad.

¿Cómo es la seguridad de la memoria?

Es un aspecto fundamental en la arquitectura de software de los sistemas operativos, incluyendo iOS e iPadOS. Apple ha tomado varias acciones para proteger la información secreta y evitar que haya ataques que puedan poner en riesgo los datos guardados en la memoria de los dispositivos.

Una de las técnicas clave utilizadas es la protección de memoria, que involucra la asignación de diferentes permisos de acceso a las áreas de memoria utilizadas por el sistema operativo y las aplicaciones. Así se evita que los datos sean cambiados sin permiso y que la información privada sea vista.

Además, la mitigación de ataques de desbordamiento de búfer es otra medida esencial. Apple utiliza técnicas como el 'Address Space Layout Randomization' (ASLR) para aleatorizar la ubicación de las áreas de memoria donde se almacenan los datos y el código. Esto dificulta que los atacantes predigan la ubicación exacta de las vulnerabilidades en la memoria y, por lo tanto, reduce la efectividad de los ataques.

También es crucial mencionar la encriptación de la memoria. Los dispositivos iOS y iPadOS utilizan encriptación de hardware para proteger los datos almacenados en la memoria, tanto en reposo como en movimiento. Entonces, si alguien intenta tomar el dispositivo o extraer datos directamente de la memoria, solo verá datos confusos a menos que tengan la clave especial de encriptación.

Implementación de iBoot

iBoot es el cargador de arranque (bootloader en inglés) utilizado en los dispositivos iOS y iPadOS de Apple. Cumple un papel esencial en el proceso de inicio del sistema operativo, ya que es responsable de verificar y cargar el núcleo del sistema operativo y otros componentes críticos durante el arranque del dispositivo.

La seguridad de iBoot es muy importante, porque si el cargador de inicio se ve comprometido, podría permitir que se ejecute software no aprobado o cambiado en el dispositivo. Esto podría poner en peligro cómo funciona el sistema y la privacidad de la persona que usa el dispositivo.

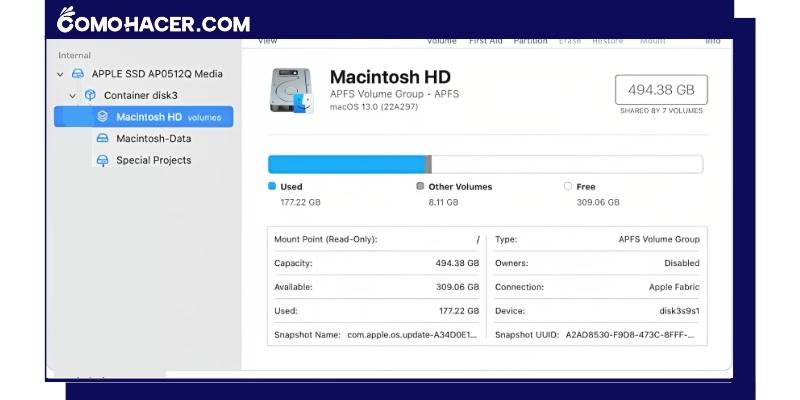

¿Cómo es la seguridad del volumen del sistema firmado?

Se basa en una robusta protección a nivel de software y hardware. Cada parte del sistema guarda cosas muy importantes del sistema operativo, y una firma especial en esas partes asegura que sean verdaderas y no se hayan modificado.

Apple emplea un proceso de firma digital mediante claves criptográficas únicas y firmas hash para verificar la autenticidad de los archivos en el volumen del sistema. Durante el arranque, el cargador de arranque (iBoot) verifica estas firmas antes de cargar cualquier componente, asegurando que solo el software firmado por Apple sea ejecutado.

Además, la encriptación del volumen del sistema agrega otra capa de seguridad. Los datos almacenados en el volumen del sistema están encriptados, y el descifrado solo ocurre durante el arranque legítimo. Esto protege contra el acceso no autorizado a los datos almacenados en el sistema.

Juntas, la firma digital y la encriptación se aseguran de que la parte relevante del sistema esté a salvo de cambios no permitidos y de ataques. Esto forma una base fuerte para la seguridad del sistema operativo en los dispositivos iOS e iPadOS.

¿Cómo es la seguridad del sistema en watchOS?

La seguridad en watchOS, el sistema operativo de los dispositivos Apple Watch, se centra en salvaguardar tanto los datos personales del usuario como la integridad del sistema en un formato compacto. A través de un enfoque en capas, Apple ha implementado medidas de seguridad robustas.

La autenticación biométrica, a través de funciones como el sensor de ritmo cardíaco y el desbloqueo aprobado por el usuario, garantiza que solo el propietario del dispositivo acceda a los datos. La encriptación de datos, tanto en reposo como en movimiento, protege la información confidencial.

El Secure Enclave es una parte separada de hardware que guarda claves secretas y hace cosas muy importantes para la seguridad. Además, el código de aplicaciones se somete a revisión antes de ser admitido en la App Store de watchOS, reduciendo el riesgo de software malicioso.

Aunque watchOS es único por su tamaño y funciones especiales, las medidas de seguridad, como la autenticación sólida y la protección con códigos secretos, cuidan la privacidad del usuario y garantizan que el sistema en los dispositivos Apple Watch sea seguro.

¿Cómo son las actualizaciones seguras del software?

Las actualizaciones seguras del software en el ecosistema de Apple se caracterizan por su enfoque integral en la protección de la privacidad y la seguridad del usuario. Apple sigue un proceso estricto para asegurarse de que todo esté bien antes de enviar actualizaciones. Las actualizaciones son marcadas con una firma digital y se envían de manera segura.

El sistema de actualización Over-the-Air (OTA) permite a los usuarios recibir y aplicar parches y mejoras de manera conveniente. Esas actualizaciones también arreglan problemas de seguridad que se conocen, para asegurarse de que el sistema esté protegido contra problemas que puedan ocurrir ahora. Apple también se esfuerza por proporcionar actualizaciones a dispositivos más antiguos, prolongando la vida útil del software seguro.

¿Cómo es la integridad del sistema operativo de Apple?

Se basa en diferentes formas de cuidado, desde revisar el software al inicio hasta evitar cambios no permitidos mientras se está usando. Apple emplea una cadena de confianza en la que cada paso se valida y protege para garantizar un sistema sólido y seguro.

El Secure Boot garantiza que solo el software auténtico y firmado por Apple pueda iniciarse, utilizando firmas digitales y claves únicas incorporadas en el hardware. El código de inicio, incluido el cargador de arranque (iBoot), se verifica en cada etapa, evitando la ejecución de software no autorizado.

La protección de la memoria y la mitigación de vulnerabilidades, como el Address Space Layout Randomization (ASLR), dificultan la explotación de debilidades en el sistema. La encriptación, tanto en reposo como en movimiento, asegura que los datos se mantengan confidenciales y protegidos contra accesos no autorizados.

También, las actualizaciones de seguridad que se hacen con regularidad hacen que el sistema esté más fuerte, reparando problemas que se conocen y manteniendo todo al día. En conjunto, estos enfoques colaborativos garantizan que el sistema operativo de Apple sea resistente a amenazas y mantenga la confianza de los usuarios en su seguridad y privacidad.

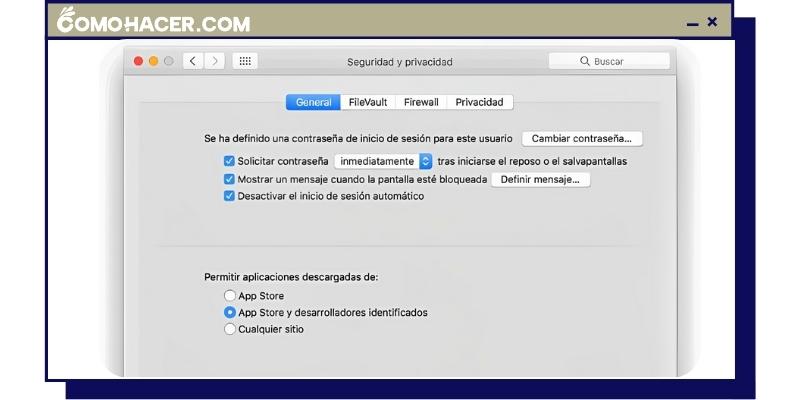

¿Cómo son las funcionalidades adicionales de seguridad del sistema macOS?

Tiene medidas de seguridad extra que hacen que su enfoque en protección y privacidad sea más fuerte. Una función destacada es Gatekeeper, que decide qué apps pueden ser abiertas y te permite elegir si usar solo aplicaciones de la App Store o de desarrolladores aprobados.

XProtect es otra parte importante que actúa como un sistema para detectar amenazas mientras suceden, impidiendo que archivos maliciosos que se conocen se ejecuten. La tecnología SIP (System Integrity Protection) protege partes muy importantes del sistema, evitando cambios que no se permiten, incluso si eres un usuario administrador.

La funcionalidad FileVault brinda encriptación de disco completo para proteger los datos en caso de pérdida o robo. Mac App Store facilita la instalación segura de aplicaciones, mientras que iCloud Keychain asegura contraseñas y datos sensibles en la nube.

Además, MacBook con Touch ID y Apple T2 Security Chip mejoran la autenticación y el almacenamiento seguro de datos, respectivamente. Todas estas características extra de seguridad hacen que macOS sea un sistema muy confiable y fuerte contra problemas, protegiendo la privacidad y la tranquilidad de los usuarios mientras usan la computadora.

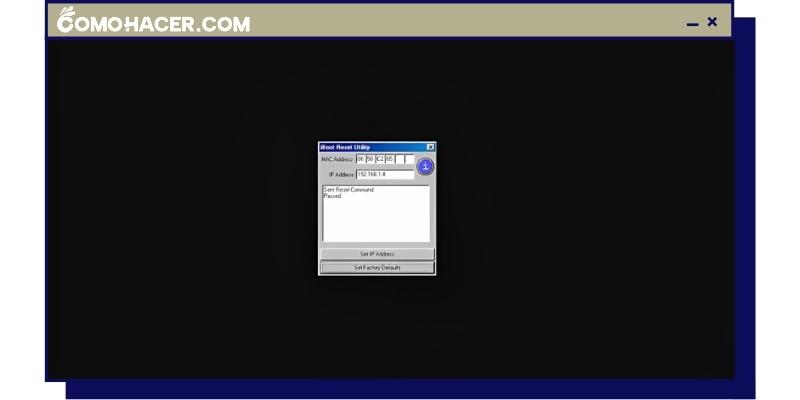

¿Cómo funciona el dispositivo de investigación de seguridad de Apple?

Apple ha creado un dispositivo especial llamado 'Security Research Device' (SRD) para trabajar con expertos en seguridad y mejorar sus productos. Aunque no se vende al público, se da a investigadores invitados por Apple para encontrar problemas y hacer que todo sea más seguro.

El SRD es un iPhone modificado con funcionalidades específicas para la investigación, como acceso más amplio al sistema operativo y a las capacidades de depuración. Sin embargo, ciertas restricciones se mantienen para proteger la privacidad del usuario y salvaguardar la integridad del sistema. Apple brinda a los investigadores documentación detallada y orientación sobre su uso.

A través de colaboración estrecha y comunicación constante, Apple y la comunidad de seguridad trabajan juntos para abordar y resolver problemas, lo que resulta en una mejora continua de la seguridad de los productos y la protección de los usuarios finales.

Deja una respuesta